Se você Administrador de Sistemas e nos últimos dias não esteve dando uma volta em outro planeta garantidamente sabe que o bash, que é o shell padrão na maioria das distribuições Linux apresentou uma falha e por sua vez, deixou vulnerável boa parte das máquinas do planeta.

A falha começou a ser divulgada esta semana e eu infelizmente não tive tempo para publicar isto aqui no novo blog. Logicamente antes tarde do que nunca.

O bug foi divulgado esta semana e ao que parece, ele está presente em todas as versões do bash dos últimos 20 anos ( exceto logicamente se seu bash foi atualizado após a descoberta ). Como é uma falha antiga é bem possível que muita gente já estivesse fazendo uso desta falha a muitos anos e ninguém nem havia se dado conta disto.

ShellShock dando trabalho esta semana

Com o bug a coisa para um servidor pode ficar bem complicada, pois há a possibilidade de injetar comandos para execução dentro de servidor mesmo no caso do usuário não ter acesso ao shell. Isto pode ser feito manipulando os cabeçalhos de um servidor web , utilizando o protocolo SNMP ou ainda, pela autenticação de sessões SSH como outros vetores de ataque que já foram identificados por quem descobriu a falha e quem já está em processo de auditoria.

http-header = Cookie:() { :; }; ping -c 3 209.126.230.74A injeção de comandos permite controlar um servidor remotamente, permitindo mover arquivos que não deveriam estar em pastas públicas para pastas públicas, alterar configurações, forçar o download de arquivos remotos e muitas outras coisas.

Como é possível fazer o download de arquivos remotos é passível que esta seja uma falha muito utilizada pelos desenvolvedores de malware para aumentar sua rede de distribuição pois a falha é bem tranquila de ser explorada.

Boa parte dos distribuidores de sistemas operacionais já atualizaram seus pacotes do bash e é ótimo, caso você ainda não o tenha feito que após a atualização faça uma auditoria para ter certeza que seu sistema não foi comprometido.

ShellShock

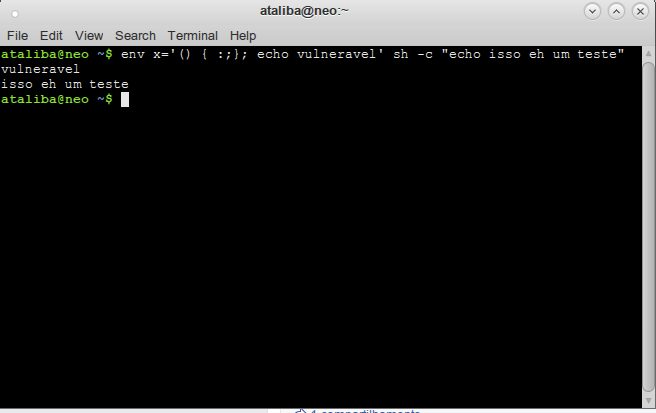

Para verificar se seu computador pode estar comprometido pela falha é só usar a linha abaixo :

Caso receba o resultado vulneravel , você ainda está com o problema.

Shell ainda vulnerável com o ShellStock

A distribuição Fedora que eu uso e a CentOS, bem como os Red Hats já soltaram suas atualizações. Pelo que pesquisei o Suse também já deu seus pulos.

Para atualizar se você tem um sistema operacional baseado em Red Hat é só fazer isto aqui :

Se você tem um servidor com Cpanel, nos testes que já fiz o próprio sistema já foi atualizado utilizando as tarefas que o próprio sistema executa.

Mas caso queira garantir digite o comando acima ou :

Logue no seu gerenciador do servidor ( WHM ) interface<br /> Vá para Home >> Software and click on Update System Software.<br /> Clique em Proceed to update all software pending update.

Aguarde a finalização e está tudo ok :)

Espero ter ajudado e peço desculpas pela demora em postar sobre isto mas … realmente não foi uma semana muito tranquila.

Principalmente porque não estava com tanta facilidade para escrita nos últimos dias ( ou seja, branco total quando sentava para escrever qualquer coisa :) )

Para saber mais sobre a falha tanto o <a href="http://www.troyhunt.com/2014/09/everything-you-need-to-know-about.html" target="_blank">Troy Hunt </a>quanto o <a href="http://blog.erratasec.com/2014/09/bash-bug-as-big-as-heartbleed.html" target="_blank">ErrataSec</a> foram bem mais detalhistas que este meu post. Vale a pena, caso conheça inglẽs, dar uma olhada.